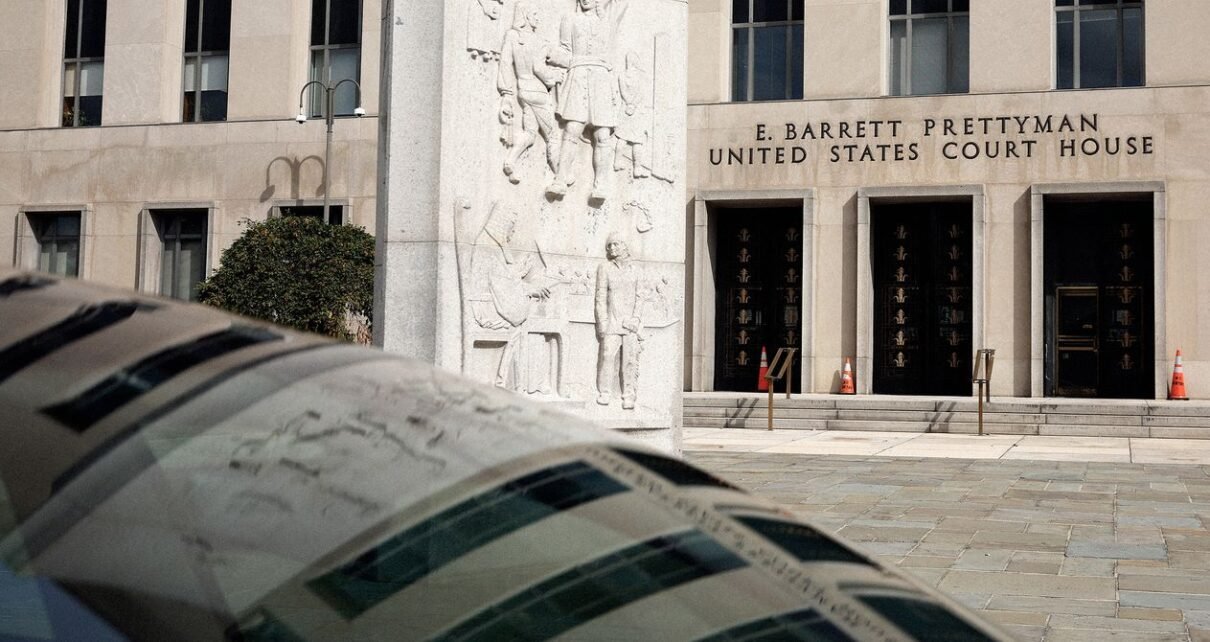

Według amerykańskich prokuratorów były dyrektor firmy sprzedającej luki i exploity dnia zerowego Stanom Zjednoczonym i ich sojusznikom przyznał się w środę przed sądem federalnym w Waszyngtonie do sprzedania tajemnic handlowych o wartości co najmniej 1,3 miliona dolarów kupującemu w Rosji.

Peter Williams, 39-letni Australijczyk mieszkający w USA, został oskarżony o kradzież tajemnic handlowych w dwóch przypadkach. W ramach ugody Williamsowi grozi od 87 do 108 miesięcy więzienia i grzywna do 300 000 dolarów. Musi także zapłacić 1,3 miliona dolarów odszkodowania.

Williams zostanie skazany na początku przyszłego roku. Do tego czasu będzie przebywał w izolacji domowej w swoim mieszkaniu, musi zostać objęty monitoringiem elektronicznym i zgodnie z ugodą ma prawo do opuszczania domu na godzinę dziennie.

Z danych brytyjskiej korporacji wynika, że Williams pracował jako dyrektor w L3 Harris Trenchant – spółce zależnej amerykańskiego wykonawcy w dziedzinie obronności L3Harris Technologies – od niecałego roku, kiedy w połowie sierpnia z nieokreślonych powodów zrezygnował z pracy w firmie. Prokuratorzy powiedzieli jednak na rozprawie, że był zatrudniony w firmie lub jej poprzedniku co najmniej od 2016 r. Według doniesień Williams przed rozpoczęciem pracy w Trenchant w 2010 r. pracował dla Australijskiego Urzędu ds. Sygnałów. ASD jest odpowiednikiem amerykańskiej Agencji Bezpieczeństwa Narodowego i jest odpowiedzialna za cyberobronę australijskich systemów rządowych oraz gromadzenie zagranicznych danych wywiadowczych. W ramach swoich prac związanych z wywiadem sygnałowym firma ASD ma uprawnienia do przeprowadzania operacji hakerskich przy użyciu narzędzi sprzedawanych przez Trenchant i inne firmy.

W tym miesiącu Departament Sprawiedliwości oskarżył Williamsa o kradzież ośmiu tajemnic handlowych dwóch firm i sprzedaż ich nabywcy w Rosji w okresie od kwietnia 2022 r. do sierpnia 2025 r., czyli w okresie częściowo zbiegającym się z zatrudnieniem Williamsa w L3 Trenchant.

W dokumencie nie wymieniono nazw obu firm ani nie wskazano, czy nabywca, określany przez prokuratorów jako broker oprogramowania z siedzibą w Rosji, był powiązany z rosyjskim rządem.

Prokuratorzy powiedzieli, że niezidentyfikowana rosyjska firma zajmowała się kupowaniem luk i exploitów typu zero-day od badaczy i sprzedawaniem ich innym rosyjskim firmom oraz „krajom spoza NATO”. Prokuratorzy przeczytali także post w mediach społecznościowych z września 2023 r. autorstwa rosyjskiej firmy, w którym stwierdzono, że zwiększyła wypłaty za niektóre exploity mobilne do od 200 000 do 20 mln dolarów. W poście z 26 września 2023 r. na portalu X opublikowanym przez Operation Zero, który opisuje siebie jako „jedyną rosyjską platformę do kupowania luk typu zero-day”, użyto identycznego języka.

Operacja Zero nie odpowiedziała natychmiast na prośbę o komentarz.